KT 광화문 이스트 사옥

KT 광화문 이스트 사옥

[뉴스21 통신=추현욱 ] KT 무단결제 침해 사고의 핵심 원인으로 ‘펨토셀(초소형 기지국)’이 추정되는 가운데, 보안 업계 전문가들은 약 10년 전부터 펨토셀의 보안 취약성을 예고해 온 것으로 나타났다. 초소형 기지국에 대한 전면적인 보안 대책이 시급하다는 목소리가 커진다.

10일 관련 업계에 따르면 보안 업계 전문가들은 이미 약 10년 전부터 펨토셀의 보안 취약성을 여러 차례 경고했다.

펨토셀은 반경 10m 이내 통신을 제공하는 초소형 기지국이다. 지난 2010년 SK텔레콤이 국내에서 처음으로 펨토셀을 상용화했다. 이후 펨토셀은 음영 지역 해소 목적으로 주로 가정이나 소규모 사무실에서 사용됐다.

업계는 KT 사고의 핵심 원인으로 펨토셀을 추정하고 있다. 이날 과학기술정보통신부에 따르면 KT는 사고 원인의 하나로 ‘불법 초소형 기지국의 통신망 접속’을 언급했다. 즉 이용자들이 KT의 공식 기지국이 아닌 ‘가짜 유령 초소형 기지국’으로 접속한 것이 확인됐다. KT는 지난 2013년 세계 최초로 광대역 LTE 홈 펨토셀을 개발했다며 상용화에 나선 바 있다. 현재 과기정통부는 민관합동조사단을 꾸려 관련 내용을 조사하고 있다.

국내외 업계 전문가들은 펨토셀이 상용화되기 시작한 2010년대 초반부터 펨토셀에 대한 보안 취약성을 지적해 왔다. 지난 2013년 미국 보안 기업 iSEC 파트너스의 연구원들은 해외 매체를 통해 “펨토셀을 해킹해 사용자의 전화번호를 가로채고, 문자 메시지를 확인하고, 통화 내용을 도청할 수 있다”고 밝혔다.

당시 보안 기업 베라코드의 부사장이었던 보안 전문가 크리스 엥 또한 해외 매체와의 인터뷰에서 “모바일 사용자가 대형 기지국과 펨토셀을 구분할 방법이 없다”며 “커피숍이나 사무실 건물에 악성 펨토셀을 설치하면 통신망을 가로챌 가능성이 있다”고 언급했다.

국내에서도 예고는 계속됐다. 지난 2016년 한국정보처리학회에 발표된 논문 ‘위협 모델링 기법을 이용한 펨토셀 취약점 분석에 대한 연구’는 “기존 기지국 포화 상태 막고자 펨토셀이 보급되고 있는데, 해킹 기술 발전하면서 개인정보 노출과 같은 심각한 문제가 발생 가능하다”고 설명했다.

황석진 동국대 정보보호학과 교수는 범행 원인이 펨토셀이 아니라 해도 초소형 기지국 활용한 ‘유령 기지국’이 있다는 것 자체가 문제라 언급했다.

황 교수는 “펨토셀은 일정 반경 안에 있는 주파수를 전부 담아버리는 기술로, 그간 기술이 발전됐다 해도 본질적인 구조가 무선 공유기와 크게 다르지 않아 항상 보안 이슈가 있었다”며 “해외에서 펨토셀을 통한 침해 사례는 종종 발생했지만, 국내에서 이 같은 사례는 처음으로 KT 또한 미처 신경 쓰지 못한 것으로 보인다”고 했다.

그러면서 “다만 해킹 수법이 명백히 펨토셀로 밝혀지지 않았다 해도, ‘유령 기지국’을 잡아내지 못한 것 자체가 문제”라고 지적했다.

KT가 문자메시지(SMS)를 구현하는 방식이 타 통신사와 달라 위험에 노출됐다는 분석도 나온다.

김영대 카이스트(KAIST) 전기및전자공학부 교수는 자신의 사회관계망서비스(SNS)에서 KT 사고 시나리오를 기술했다. 김 교수에 따르면 KT는 SKT와 달리 SMS 구현 방식에서 종단 암호화가 적용되지 않아, 펨토셀을 해킹해 소액결제 일회용 비밀번호 발생기(OTP)를 탈취할 수 있다. 그는 “(이 같은 해킹 수법을) 사용자가 직접 막을 수 있는 방법은 없다”며 “통신사 차원의 구조적 대책이 필요하다”고 했다.

고창군, 대표관광지 고창읍성에서 고창농악 퍼레이드 열린다

전북특별자치도 고창군이 대표 관광지인 고창읍성을 배경으로 거리극축제 노상놀이야 가을철 상설공연을 진행한다. 노상놀이야는 지역 문화관광 활성화를 위해 대표 관광지를 배경으로 지역 기반 콘텐츠를 활용한 퍼레이드형 공연이다. 고창군에서는 (사)고창농악보존회 아트컴퍼니 고풍과 함께 고창농악을 활용하여 고창농악 ...

고창군, 대표관광지 고창읍성에서 고창농악 퍼레이드 열린다

전북특별자치도 고창군이 대표 관광지인 고창읍성을 배경으로 거리극축제 노상놀이야 가을철 상설공연을 진행한다. 노상놀이야는 지역 문화관광 활성화를 위해 대표 관광지를 배경으로 지역 기반 콘텐츠를 활용한 퍼레이드형 공연이다. 고창군에서는 (사)고창농악보존회 아트컴퍼니 고풍과 함께 고창농악을 활용하여 고창농악 ...

순창군 일자리지원센터, 맞춤형 취업지원… 취업성과 ‘뚜렷’

전북특별자치도 순창군 일자리지원센터가 체계적인 취업지원 서비스 제공을 통해 지역 실업난 해소와 주민 복리 증진에 크게 기여하고 있다고 밝혔다. 순창군 일자리지원센터는 2017년 10월 25일 설립된 일자리지원센터는 순창군 행복누리센터 2층에 위치해 있으며, 그동안 구인·구직 알선, 동행면접 지원, 맞춤형 직업훈련교육 홍보, 일...

순창군 일자리지원센터, 맞춤형 취업지원… 취업성과 ‘뚜렷’

전북특별자치도 순창군 일자리지원센터가 체계적인 취업지원 서비스 제공을 통해 지역 실업난 해소와 주민 복리 증진에 크게 기여하고 있다고 밝혔다. 순창군 일자리지원센터는 2017년 10월 25일 설립된 일자리지원센터는 순창군 행복누리센터 2층에 위치해 있으며, 그동안 구인·구직 알선, 동행면접 지원, 맞춤형 직업훈련교육 홍보, 일...

김건희 특검, 채상병 특검 압수수색…'통신 기록' 확보

[뉴스21 통신=추현욱 ] 김건희 특검팀이 김 여사의 통신 기록 확보를 위해 채상병 특검팀에 대한 압수수색영장을 집행했다. 김건희 특검팀은 10일 오후 서울 서초구에 있는 채상병 특검 사무실을 찾아, 김 여사의 개인 휴대전화 통신 기록을 확보하기 위해 사실상 임의제출 방식으로 압수수색영장을 집행하고 있는 것으로 SBS 취재 결과 확인됐...

김건희 특검, 채상병 특검 압수수색…'통신 기록' 확보

[뉴스21 통신=추현욱 ] 김건희 특검팀이 김 여사의 통신 기록 확보를 위해 채상병 특검팀에 대한 압수수색영장을 집행했다. 김건희 특검팀은 10일 오후 서울 서초구에 있는 채상병 특검 사무실을 찾아, 김 여사의 개인 휴대전화 통신 기록을 확보하기 위해 사실상 임의제출 방식으로 압수수색영장을 집행하고 있는 것으로 SBS 취재 결과 확인됐...

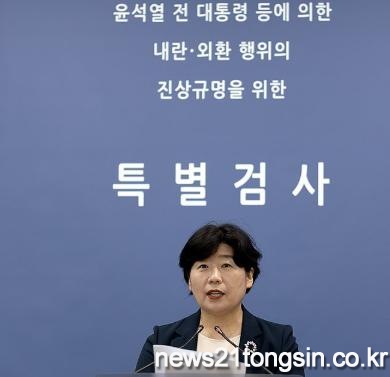

내란특검, '국회 의결방해' 관련 참고인 한동훈 증인신문 청구

[뉴스21 통신=추현욱 ] '국회 계엄 해제 의결 방해 의혹'을 수사하는 조은석 내란 특별검사팀이 10일 참고인 신분인 한동훈 전 국민의힘 대표의 진술을 확보하기 위해 법원에 공판 전 증인신문을 청구했다.박지영 특검보는 이날 브리핑에서 "한 전 대표에 대해 형소법 제221조의2에 따라 서울중앙지법에 증인신문을 청구했다"고 밝...

내란특검, '국회 의결방해' 관련 참고인 한동훈 증인신문 청구

[뉴스21 통신=추현욱 ] '국회 계엄 해제 의결 방해 의혹'을 수사하는 조은석 내란 특별검사팀이 10일 참고인 신분인 한동훈 전 국민의힘 대표의 진술을 확보하기 위해 법원에 공판 전 증인신문을 청구했다.박지영 특검보는 이날 브리핑에서 "한 전 대표에 대해 형소법 제221조의2에 따라 서울중앙지법에 증인신문을 청구했다"고 밝...

“10년 전부터 예견됐다”…‘초소형 기지국’ 보안 경고

광화문 이스트 사옥 [뉴스21 통신=추현욱 ] KT 무단결제 침해 사고의 핵심 원인으로 ‘펨토셀(초소형 기지국)’이 추정되는 가운데, 보안 업계 전문가들은 약 10년 전부터 펨토셀의 보안 취약성을 예고해 온 것으로 나타났다. 초소형 기지국에 대한 전면적인 보안 대책이 시급하다는 목소리가 커진다.10일 관련 업계에 따르면 보안 업계 ..

“10년 전부터 예견됐다”…‘초소형 기지국’ 보안 경고

광화문 이스트 사옥 [뉴스21 통신=추현욱 ] KT 무단결제 침해 사고의 핵심 원인으로 ‘펨토셀(초소형 기지국)’이 추정되는 가운데, 보안 업계 전문가들은 약 10년 전부터 펨토셀의 보안 취약성을 예고해 온 것으로 나타났다. 초소형 기지국에 대한 전면적인 보안 대책이 시급하다는 목소리가 커진다.10일 관련 업계에 따르면 보안 업계 ..

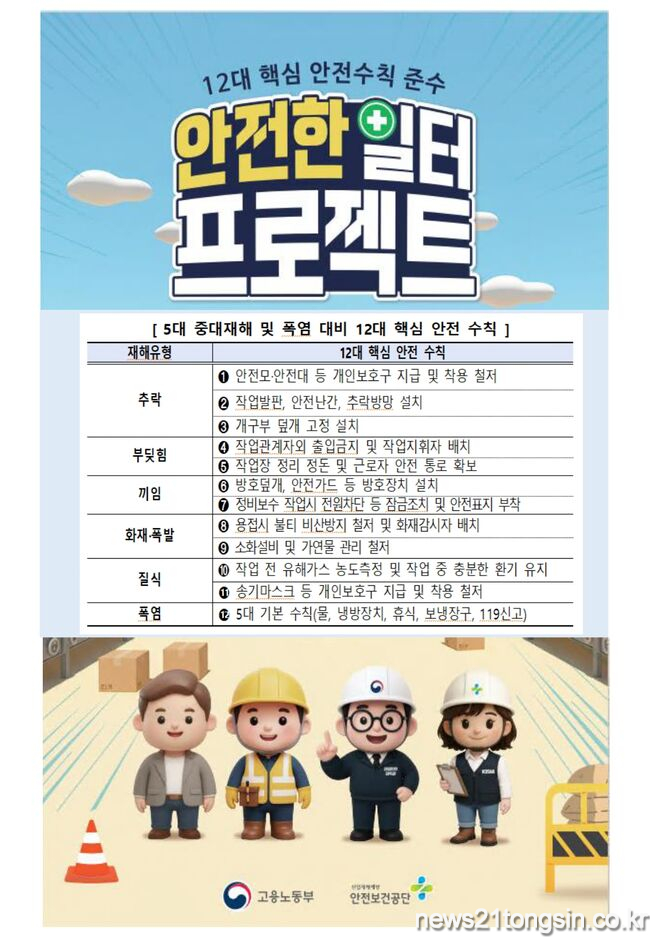

정읍시, ‘안전한 일터 프로젝트’ 본격 추진

정읍시 제공전북특별자치도 정읍시가 고용노동부, 산업안전보건공단과 함께 산업현장의 안전수칙 준수를 강화하는 ‘안전한 일터 프로젝트’를 본격 추진한다. 이번 프로젝트는 추락, 부딪힘, 끼임, 화재·폭발, 질식 등 5대 중대재해 예방은 물론 여름철 폭염 피해까지 고려한 12대 핵심 안전수칙을 제시하고 현장에서...

정읍시, ‘안전한 일터 프로젝트’ 본격 추진

정읍시 제공전북특별자치도 정읍시가 고용노동부, 산업안전보건공단과 함께 산업현장의 안전수칙 준수를 강화하는 ‘안전한 일터 프로젝트’를 본격 추진한다. 이번 프로젝트는 추락, 부딪힘, 끼임, 화재·폭발, 질식 등 5대 중대재해 예방은 물론 여름철 폭염 피해까지 고려한 12대 핵심 안전수칙을 제시하고 현장에서...

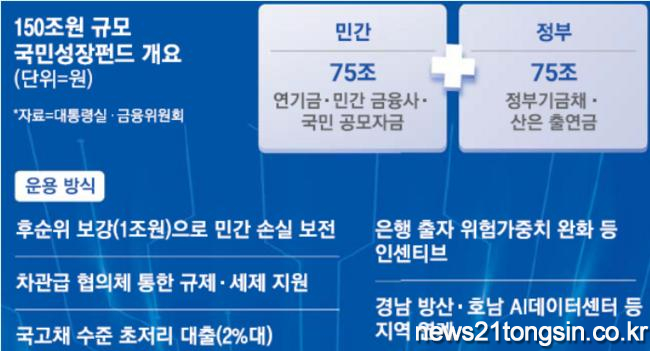

최대 규모라는 ‘150조 이재명표 정책펀드’…어디에 투자하나

[뉴스21 통신=추현욱 ] 이재명 정부가 10일 공개한 단군 이래 최대 규모 관제펀드 ‘국민성장펀드’의 목적은 핵심 분야에 집중투자해 초격차 산업을 육성하는 것이다. 펀드는 총 150조원 규모로 조성될 예정인데, 이 중 인공지능(AI)과 반도체, 모빌리티, 바이오·백신 등 4개 분야에 절반 이상인 78조원이 투입된다.압도적 규모의 자..

최대 규모라는 ‘150조 이재명표 정책펀드’…어디에 투자하나

[뉴스21 통신=추현욱 ] 이재명 정부가 10일 공개한 단군 이래 최대 규모 관제펀드 ‘국민성장펀드’의 목적은 핵심 분야에 집중투자해 초격차 산업을 육성하는 것이다. 펀드는 총 150조원 규모로 조성될 예정인데, 이 중 인공지능(AI)과 반도체, 모빌리티, 바이오·백신 등 4개 분야에 절반 이상인 78조원이 투입된다.압도적 규모의 자..