국가정보원 제공

국가정보원 제공

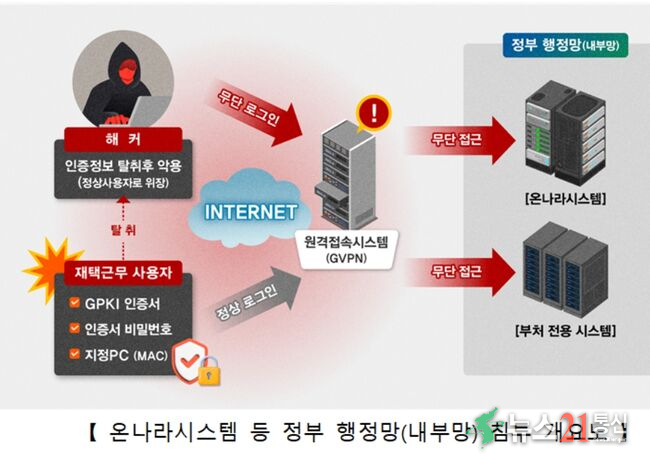

[뉴스21 통신=추현욱 ]한국 정부 행정망에 침입한 해커들이 6개의 인증서와 국내외 6개 IP를 이용해 공무원 업무관리 시스템인 온나라시스템에 접속해 자료를 열람한 것으로 확인됐다.

국가정보원은 17일 보도자료를 내고 “미국 해커 잡지인 프랙에서 해킹 정황을 공개한 것보다 한 달 앞선 7월 해킹 첩보를 입수했다”며 이같이 밝혔다.

국정원에 따르면 해커는 다양한 경로로 공무원들의 행정업무용 인증서(GPKI), 패스워드 등을 확보해 인증체계 분석 후 합법적 사용자로 위장해 행정망에 접근했다. 해커들은 인증서 6개 및 국내외 IP 6개를 이용해 2022년 9월부터 올해 7월까지 행정안전부가 재택근무를 위해 사용하는 원격접속시스템을 통과, 온나라시스템에 접속해 자료를 열람했다. 대응 과정에서 일부 부처가 자체 운영 중인 전용 시스템에 접근한 사실도 추가로 확인됐다.

이에 국정원은 정부 원격접속시스템 접속시 ARS 등 2차 인증 적용과 온나라 시스템 접속 인증 로직 변경, 해킹에 악용된 인증서 폐기, 각 부처 서버 접근 통제 강화 등의 조치를 했다고 알렸다.

국정원은 “프랙은 이번 해킹 배후로 북한 김수키 조직을 지목했다”며 “해커 악용 IP 주소 6종의 과거 사고 이력과 공격방식 등을 종합적으로 분석 중이지만, 현재까지 해킹소행 주체를 단정할만한 기술적 증거는 부족한 상황”이라고 했다.

이어 “다만 해커가 한글을 중국어로 번역한 기록, 대만 해킹을 시도한 정황 등이 확인됐지만 모든 가능성을 열어 두고 해외 정보협력기관 및 국내외 유수 보안업체와 협력해 공격 배후를 추적하고 있다”고 설명했다.

국정원은 현재 해커가 정부 행정망에서 열람한 구체적 자료 내용 및 규모를 파악 중이며 조사가 마무리되는대로 결과를 국회 등에 보고할 예정이다. 또 행안부 등 유관기관과 인증체계 강화와 정보보안제품 도입 확대 등 보안 강화 방안도 마련하겠다고 했다.

김창섭 국정원 3차장은 “온나라시스템 등 정부 행정망은 국민의 생활과 행정 서비스의 근간인 만큼 진행중인 조사를 조속히 마무리하고 재발 방지를 위한 범정부 후속대책을 마련해 이행할 계획”이라고 말했다.

순창군, 국민신문고 대체 전자민원창구 운영

전북특별자치도 순창군이 최근 발생한 국민신문고 시스템 장애에 따라 군민들의 민원 불편을 최소화하기 위해 ‘새올전자민원창구’를 한시적으로 운영한다. 이번 조치는 지난 9월 26일 발생한 국가정보자원관리원 화재로 인해 국민신문고 시스템에 장애가 발생함에 따라, 민원 접수 및 처리에 공백이 생기는 것을 방지하기 위해 마...

순창군, 국민신문고 대체 전자민원창구 운영

전북특별자치도 순창군이 최근 발생한 국민신문고 시스템 장애에 따라 군민들의 민원 불편을 최소화하기 위해 ‘새올전자민원창구’를 한시적으로 운영한다. 이번 조치는 지난 9월 26일 발생한 국가정보자원관리원 화재로 인해 국민신문고 시스템에 장애가 발생함에 따라, 민원 접수 및 처리에 공백이 생기는 것을 방지하기 위해 마...

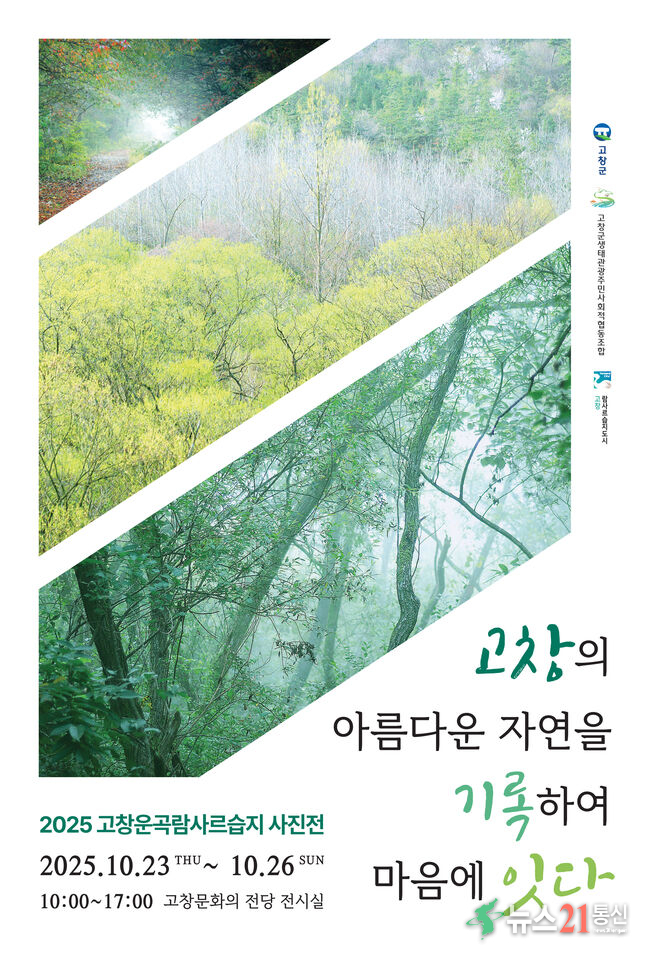

고창군 '운곡람사르습지 사진전' 개최

전북특별자치도 고창군이 고창군생태관광주민사회적협동조합과 함께 오는 23일부터 31일까지 운곡람사르습지 사진 전시회를 개최한다. 전시회는 ‘고창의 아름다운 자연을 기록하여 마음에 잇다’라는 주제로 열리며, ‘2025 운곡람사르습지 사진공모전’에서 선정된 50여점의 우수 작품이 전시한다고 21일 밝혔다. 공모전은 람...

고창군 '운곡람사르습지 사진전' 개최

전북특별자치도 고창군이 고창군생태관광주민사회적협동조합과 함께 오는 23일부터 31일까지 운곡람사르습지 사진 전시회를 개최한다. 전시회는 ‘고창의 아름다운 자연을 기록하여 마음에 잇다’라는 주제로 열리며, ‘2025 운곡람사르습지 사진공모전’에서 선정된 50여점의 우수 작품이 전시한다고 21일 밝혔다. 공모전은 람...

울산숙련기술인협회 어르신 이미용봉사

[뉴스21 통신=최세영 ] ▲사진제공=울산숙련기술인협회 회장 손덕화 울산 북구 농서로 71-30 엘림요양병원(시설장 이영주)에서 울산숙련기술인협회(회장 손덕화) 산하 이미용분과 헤어디자인봉사단(회장 김설옥)이 어르신들을 위한 찾아가는 이미용 봉사활동을 펼쳤다. 이번 봉사에는 김하선 팀장, 이현숙 팀장, 이춘선 원장, 한경...

울산숙련기술인협회 어르신 이미용봉사

[뉴스21 통신=최세영 ] ▲사진제공=울산숙련기술인협회 회장 손덕화 울산 북구 농서로 71-30 엘림요양병원(시설장 이영주)에서 울산숙련기술인협회(회장 손덕화) 산하 이미용분과 헤어디자인봉사단(회장 김설옥)이 어르신들을 위한 찾아가는 이미용 봉사활동을 펼쳤다. 이번 봉사에는 김하선 팀장, 이현숙 팀장, 이춘선 원장, 한경...

윤준병 의원, 더불어민주당 전북특별자치도당 위원장 출마 공식 선언

국회의원 윤준병 더불어민주당 전북특별자치도당 위원장 출마선언문 기회회견 현장 사진전북특별자치도 정읍시·고창군 윤준병 국회의원(더불어민주당, 국회 농림축산식품해양수산위원회 간사)이 21일(화), 시대적 과제인 이재명 국민주권정부의 성공·2026년 지방선거 승리·전북특별자치도 발전을 이끌 적임자를 자처하며, ...

윤준병 의원, 더불어민주당 전북특별자치도당 위원장 출마 공식 선언

국회의원 윤준병 더불어민주당 전북특별자치도당 위원장 출마선언문 기회회견 현장 사진전북특별자치도 정읍시·고창군 윤준병 국회의원(더불어민주당, 국회 농림축산식품해양수산위원회 간사)이 21일(화), 시대적 과제인 이재명 국민주권정부의 성공·2026년 지방선거 승리·전북특별자치도 발전을 이끌 적임자를 자처하며, ...

“지역관광기업지원센터, 윤석열 정부 기간 신규 설립 0·운영예산 삭감”

지역관광 균형성장을 위한 ‘지역관광기업 지원센터’가 2022년 이후 신규설치되지 않으면서 지역관광거점의 편중이 지속되고 있다. 아울러 신규 설치예산은 3년 연속 0원, 센터 운영예산은 12억원이 줄어들어 지역관광 균형성장이라는 야심찬 목표는 요원한 상황이다. 국회 문화체육관광위원회 박수현 의원(더불어민주당/충남 공...

“지역관광기업지원센터, 윤석열 정부 기간 신규 설립 0·운영예산 삭감”

지역관광 균형성장을 위한 ‘지역관광기업 지원센터’가 2022년 이후 신규설치되지 않으면서 지역관광거점의 편중이 지속되고 있다. 아울러 신규 설치예산은 3년 연속 0원, 센터 운영예산은 12억원이 줄어들어 지역관광 균형성장이라는 야심찬 목표는 요원한 상황이다. 국회 문화체육관광위원회 박수현 의원(더불어민주당/충남 공...

“피보다 진한 사랑을 이룬 기적”위아원 전북지역연합회

무더위와 명절 연휴로 혈액 수급이 빨간불이 켜진 시즌, 전북 청년들이 피보다 진한 나눔으로 희망의 맥박을 잇고 있다.전북특별자치도의 2025년 인구는 약 173만 명으로 전국 17개 광역자치단체 가운데 하위권에 속하며, 인구 감소와 고령화가 동시에 진행되는 지역이지만, 청년들의 따뜻한 헌혈 참여는 그 어느 곳보다 뜨겁다. 신천지예...

“피보다 진한 사랑을 이룬 기적”위아원 전북지역연합회

무더위와 명절 연휴로 혈액 수급이 빨간불이 켜진 시즌, 전북 청년들이 피보다 진한 나눔으로 희망의 맥박을 잇고 있다.전북특별자치도의 2025년 인구는 약 173만 명으로 전국 17개 광역자치단체 가운데 하위권에 속하며, 인구 감소와 고령화가 동시에 진행되는 지역이지만, 청년들의 따뜻한 헌혈 참여는 그 어느 곳보다 뜨겁다. 신천지예...